| ライセンス | オンプレミスおよびSaas |

| 製品 | Assess |

| 製品カテゴリ | Contrast UI |

| サブカテゴリ | 使い方 |

脆弱性修正後の確認方法

Contrastで検出された脆弱性が修復済みであるかは、以下の方法で確認できます。

検出日時で確認

脆弱性を修正後に、UIテストを実施し最後の検出をベースに修正されたかどうかを確認します。

- 最後の検出が更新されている場合、修正が不十分で再度脆弱性が検出されていることを示します。

- 最後の検出が更新されていない場合、修正が完了し、再度脆弱性が検出されていないことを示します。

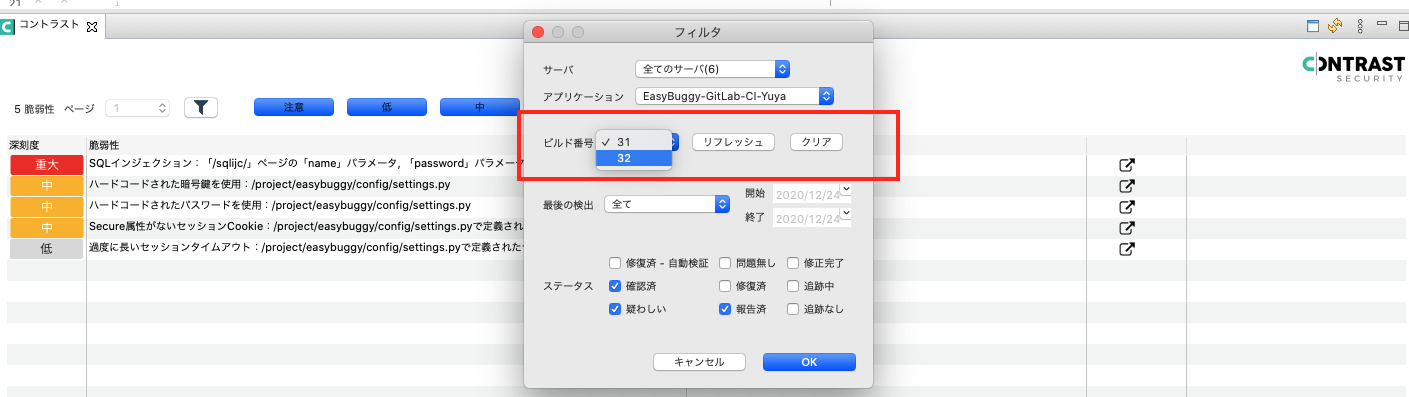

アプリケーションのバージョンで確認

脆弱性を修正後、UIテストを実施しビルド番号(バージョン)をベースに脆弱性が修正されたかどうか確認します。ビルド番号(バージョン)はエージェント起動時に設定する必要があります。

- 指定したバージョンがビルド番号に記載されている場合、修正が不十分で再度脆弱性が検出されていることを示します。

- 指定したバージョンがビルド番号に記載されていない場合、修正が完了し、再度脆弱性が検出されていないことを示します。

ビルド番号(バージョン)の指定方法は下記の通りです。

yamlで指定:

application.version

環境変数で指定:

CONTRAST__APPLICATION__VERSION

システムプロパティで指定

-Dcontrast.application.version

yamlでの指定例

api:

url: YOUR_URL

api_key: YOUR_API_KEY

service_key: YOUR_SERVICE_KEY

user_name: YOUR_USER_NAME

application:

version: 32

備考:ビルド番号(バージョン)を指定することで、IDEプラグインでもフィルタとして活用できます。

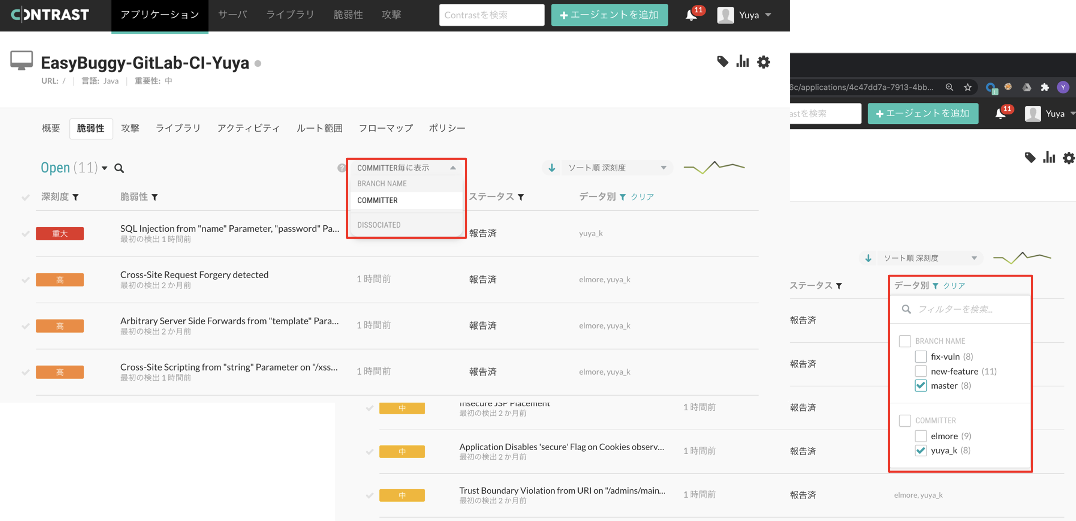

セッションメタデータ(session_metadata)で確認

脆弱性を修正後、UIテストを実施しセッションメタデータ(session_metadata)をベースに脆弱性が修正されたかどうか確認します。セッションメタデータ(session_metadata)はエージェント起動時に設定する必要があります。

- 脆弱性が表示されている場合、修正が不十分で再度脆弱性が検出されていることを示します。

- 脆弱性が表示されていない場合、修正が完了し、再度脆弱性が検出されていないことを示します。

セッションメタデータ(session_metadata)を設定することで、Contrast UIの脆弱性を特定の情報で絞り込むことができます。セッションメタデータがある場合、アプリケーションの脆弱性タブにデータ別カラムが追加され、バージョンやブランチ名、コミットユーザなどの単位でフィルタリングを行うことが可能になります。セッションメタデータとして指定できるキーは以下の通りです。詳細は、セッションメタデータの設定を参照ください。

- commitHash

- commiter

- branchName

- gitTag

- repository

- testRun

- version

- buildNmber

セッションメタデータ(session_metadata)の指定方法は下記の通りです。複数キーを指定する場合は、,(カンマ)で区切ります。

yamlで指定:

application.session_metadata

環境変数で指定:

CONTRAST__APPLICATION__SESSION_METADATA

システムプロパティで指定

-Dcontrast.application.session_metadata

yamlでの指定例

api:

url: YOUR_URL

api_key: YOUR_API_KEY

service_key: YOUR_SERVICE_KEY

user_name: YOUR_USER_NAME

application:

session_metadata: version=v1, buildNumber=1

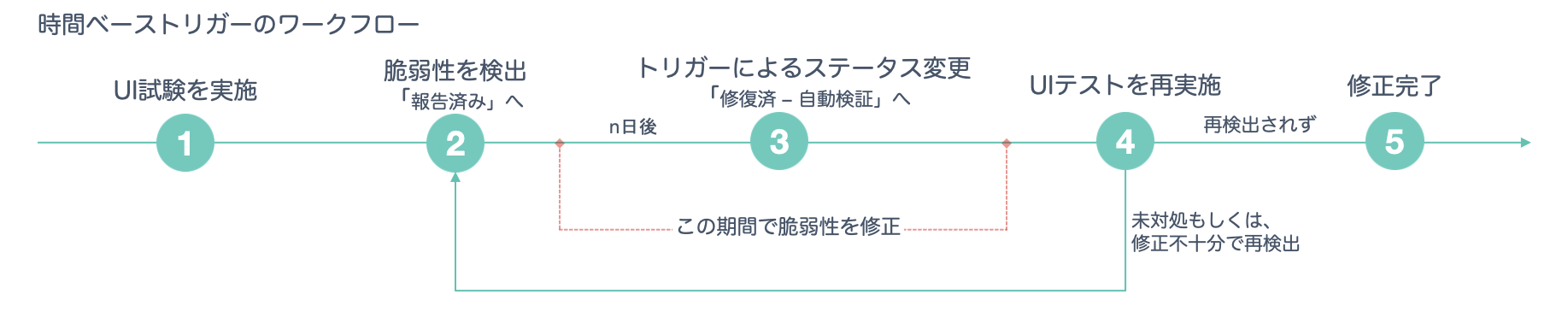

時間ベースのトリガーで確認

自動検証のトリガーは脆弱性検出後、指定の日数が経過するとステータスを自動で修復済 - 自動検証へ変更します。ステータス変更後にUIテストを実施し再び脆弱性が検出された場合、ステータスが報告済に変更されます。脆弱性が修正されている場合、ステータスは変更されません。

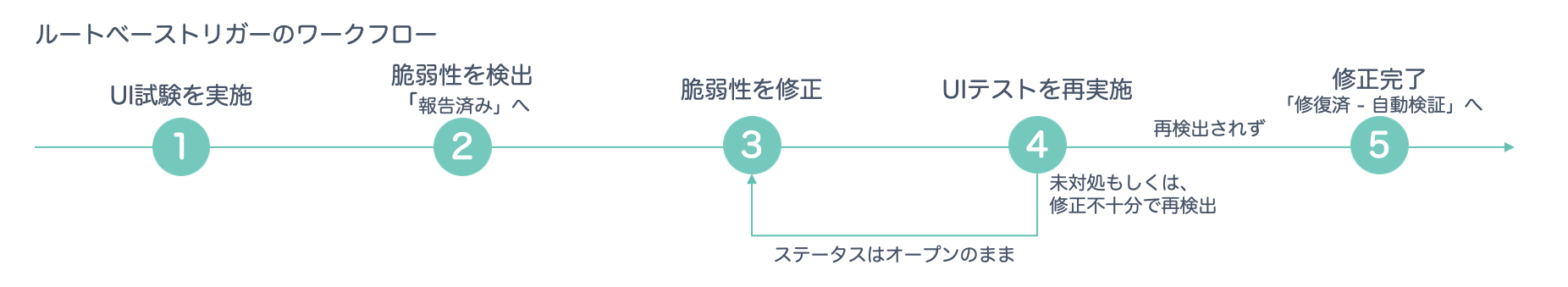

ルートベースのトリガーで確認

自動検証のルートベーストリガーは脆弱性検出後、後続のセッション(アプリ修正後に再ビルド/再デプロイする)で脆弱性が検出されなかった場合に自動で修復済 - 自動検証のステータスへ変更されます。

関連情報

弊社オンラインドキュメント:脆弱性ポリシーの設定、脆弱性のステータス